Autenticación de dos factores (2FA)

La importancia de la autenticación de dos factores en el mundo digital actual

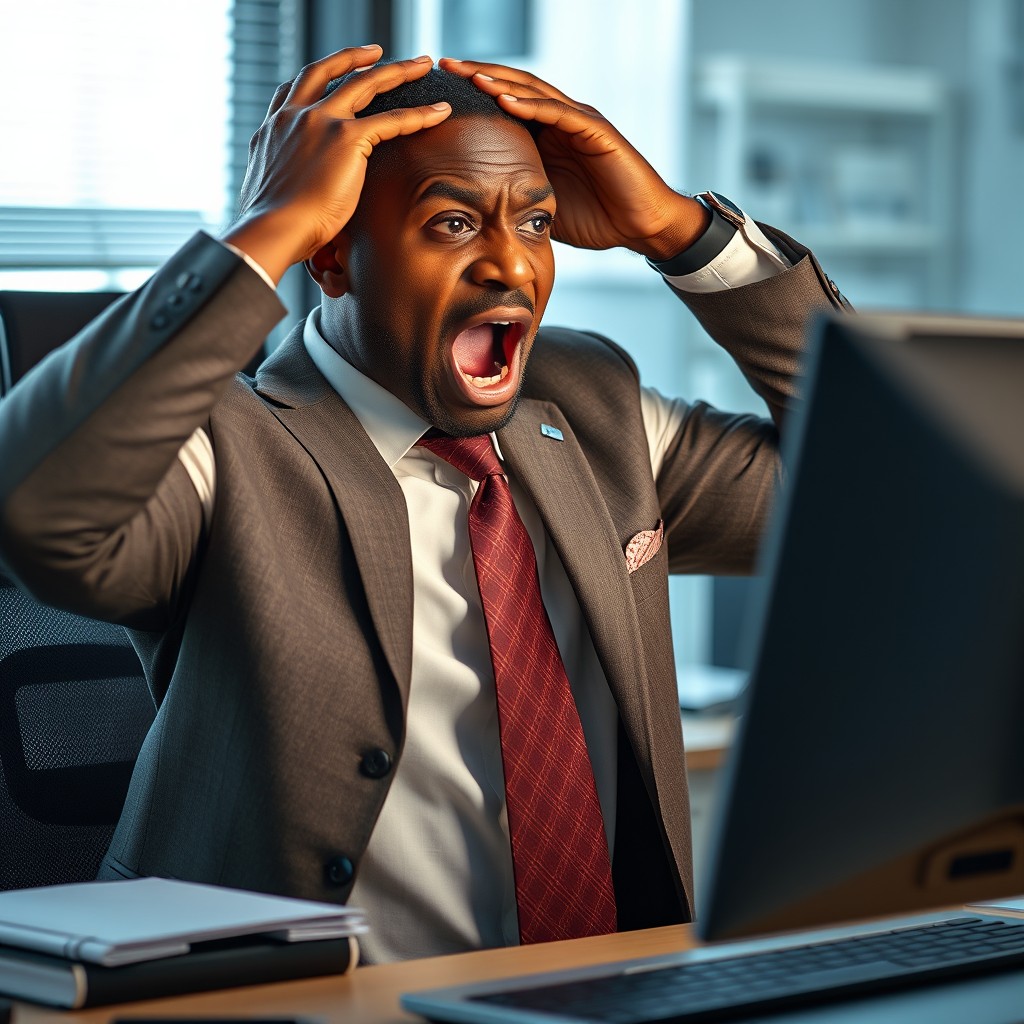

Ser víctima de un ataque informático es una de esas situaciones de las que muchas personas oyen hablar, pero nunca esperan que les suceda, hasta que sucede. Hace apenas unos días, me encontré en el otro lado de esta alarmante realidad cuando mi cuenta de LinkedIn fue comprometida. La experiencia fue, cuanto menos, inquietante. Mi perfil de LinkedIn, que utilizo principalmente para conectarme con otros profesionales, compartir información valiosa sobre la industria y fomentar oportunidades profesionales, fue pirateado y utilizado indebidamente para atacar a ejecutivos de alto nivel y personas con considerables activos financieros. La sola idea de que alguien explotara mi presencia en línea para engañar o manipular a otros era horrible y me hacía sentir violado.

En medio del caos, llegué a una conclusión crucial: el daño podría haber sido exponencialmente peor si no hubiera implementado la autenticación de dos factores (2FA) en la mayoría de mis otras plataformas. Aunque mi cuenta de LinkedIn fue pirateada, sentí una sensación de alivio al saber que mis otras cuentas, donde almaceno información personal confidencial, administro proyectos de clientes y realizo transacciones financieras, no habían sido tocadas. Todo esto se debió al hecho de que había tomado la medida proactiva de proteger estas cuentas con 2FA.

Entendiendo la autenticación de dos factores (2FA)

Para aquellos que no están familiarizados con el concepto, la autenticación de dos factores sirve como una capa adicional de seguridad que agrega una segunda cerradura a su puerta de entrada. Requiere más que solo su contraseña tradicional para obtener acceso; implica un código único, que generalmente se envía directamente a su teléfono móvil o se genera mediante una aplicación de autenticación específica. Si bien puede parecer un inconveniente menor ingresar ese código adicional cada vez que inicia sesión, puedo asegurarle que vale la pena el esfuerzo. En mi caso, 2FA sirvió como una protección fundamental que mantuvo con éxito a los piratas informáticos fuera de las cuentas donde podrían haber infligido un daño significativo, ya sea que eso significara robar información personal confidencial, interferir con proyectos importantes de clientes o drenar fondos de mis cuentas bancarias.

Google Authenticator vs. Microsoft Authenticator

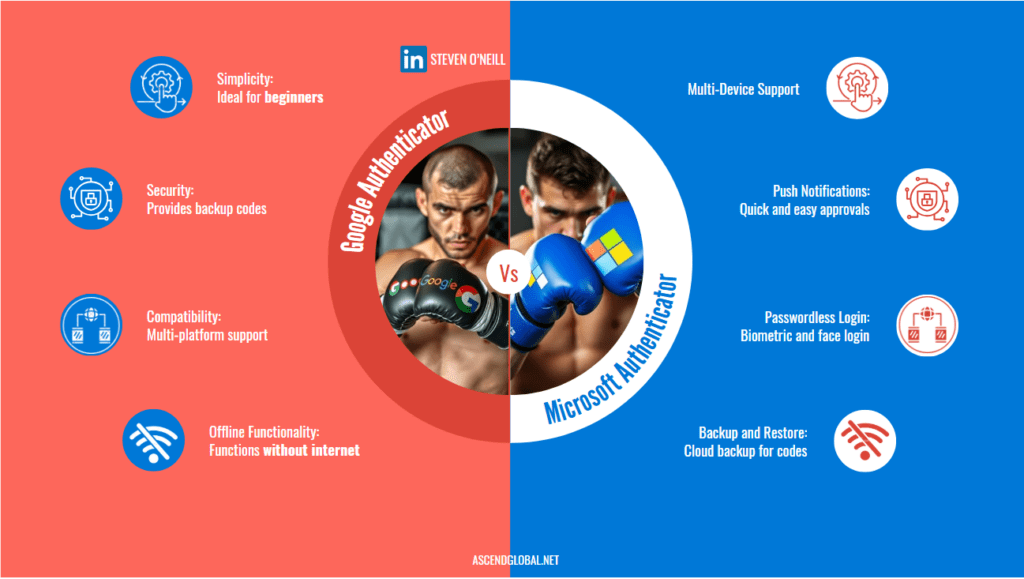

Dos de las aplicaciones de autenticación de dos factores (2FA) más confiables disponibles en la actualidad son Google Authenticator y Microsoft Authenticator. Cada una de estas aplicaciones tiene sus propias ventajas que se adaptan a las diferentes necesidades de los usuarios.

Google Authenticator es muy conocida por su simplicidad y su amplia compatibilidad con una amplia gama de servicios en línea. La aplicación genera códigos basados en el tiempo sin conexión, lo que significa que los usuarios pueden acceder a sus códigos de autenticación incluso sin una conexión a Internet. Esta función mejora la seguridad, ya que minimiza el riesgo de interceptación por parte de actores maliciosos. Sin embargo, Google Authenticator tiene sus limitaciones. No ofrece funciones como la sincronización de múltiples dispositivos o la copia de seguridad en la nube, que son esenciales para los usuarios que cambian de dispositivo con frecuencia o necesitan recuperar sus cuentas fácilmente. Como resultado, si bien sirve como una opción básica pero segura, algunos usuarios pueden encontrar estos inconvenientes significativos.

Por el contrario, Microsoft Authenticator presenta una experiencia con más funciones. Una de sus características destacadas es la inclusión de notificaciones push, que permiten a los usuarios aprobar o rechazar intentos de inicio de sesión con un simple toque en su teléfono, agilizando el proceso de autenticación. Además, esta aplicación ofrece copia de seguridad en la nube, lo que permite a los usuarios recuperar de forma segura sus configuraciones y cuentas cuando cambian de dispositivo o reinstalan la aplicación. Aunque Microsoft Authenticator está particularmente bien integrado con los servicios de Microsoft, su diseño fácil de usar y su flexibilidad lo convierten en una opción atractiva para administrar la autenticación de dos factores en una amplia gama de aplicaciones y servicios más allá de Microsoft.

En definitiva, tanto Google Authenticator como Microsoft Authenticator ofrecen medidas de seguridad sólidas para proteger sus cuentas de posibles infracciones. La elección entre los dos dependerá en gran medida de sus necesidades específicas, preferencias y el nivel de comodidad que desee en su experiencia de autenticación de dos factores.

Seamos claros: que te hackeen es una llamada de atención estremecedora. Te obliga a analizar cada medida que has tomado para proteger tu vida digital y pone de relieve las áreas en las que puedes haber bajado la guardia. En mi caso, fue LinkedIn. Me olvidé de habilitar la autenticación de dos factores en mi cuenta y la descarté pensando: “Es solo LinkedIn. ¿Qué es lo peor que podría pasar?”. En retrospectiva, fue un error de cálculo importante. Los hackers siempre están buscando vulnerabilidades y aprovecharon la oportunidad para explotar mi red y mi reputación. Afortunadamente, como mis cuentas de correo electrónico, aplicaciones bancarias, almacenamiento en la nube y otras plataformas estaban protegidas por la autenticación de dos factores, logré evitar lo que podría haberse convertido en un desastre total.

Esta angustiosa experiencia me ha enseñado varias lecciones invaluables y me siento obligado a compartirlas para que puedas evitar experimentar las mismas dificultades que yo pasé. En primer lugar, nunca subestimes el valor de ninguna cuenta en línea, independientemente de lo poco peligrosa que pueda parecer. Los piratas informáticos son ingeniosos e implacables; explotarán cualquier pieza de información que puedan usar para manipular, estafar o robarle. En segundo lugar, establezca como prioridad habilitar la autenticación de dos factores en todas las plataformas que la ofrezcan. Esta medida de seguridad no está reservada únicamente a los bancos o los servicios de correo electrónico; es esencial para cualquier cuenta vinculada a su identidad en línea o trabajo profesional. Esos pocos segundos adicionales que se necesitan para ingresar un código de verificación son insignificantes en comparación con las horas o incluso semanas que podría pasar tratando de recuperarse de un ataque.

Por último, es esencial permanecer alerta. Actualice regularmente sus contraseñas a contraseñas seguras y únicas, controle constantemente sus cuentas para detectar cualquier actividad inusual e infórmese sobre las últimas prácticas de seguridad digital que pueden ayudarlo a mantenerse a salvo. Si cree que no le van a piratear, espero que mi historia le sirva como recordatorio. Si bien la autenticación de dos factores puede no hacerlo completamente a prueba de ataques, puede ser la barrera crucial que evite que una mala situación se convierta en una catástrofe total. No espere a que suenen las alarmas: tome las medidas necesarias para proteger sus cuentas en línea hoy mismo.

Compartir en:

¿Deseas aprender más?

¡Únete a nosotros y conviértete en el líder que el mundo digital necesita, porque juntos, podemos alcanzar las estrellas y más allá!